联网门锁安全架构:SE芯片到国密SM4多层防护

KEENZY中科易安联网门锁采用SE安全芯片+国密SM4加密算法,覆盖100万+在线终端,从芯片层到云端构建四层安全防护体系,满足信息安全评审与等保合规要求。

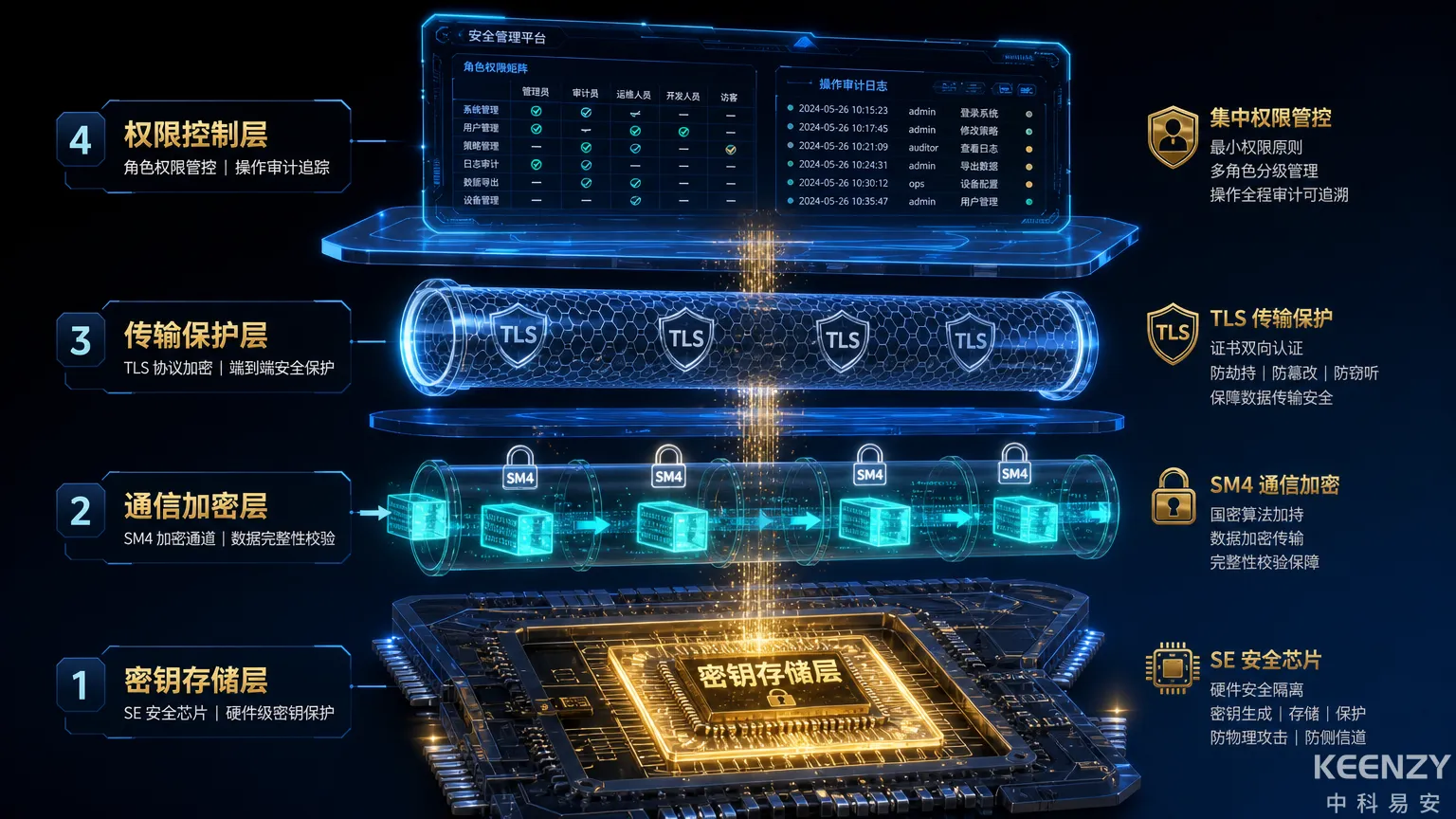

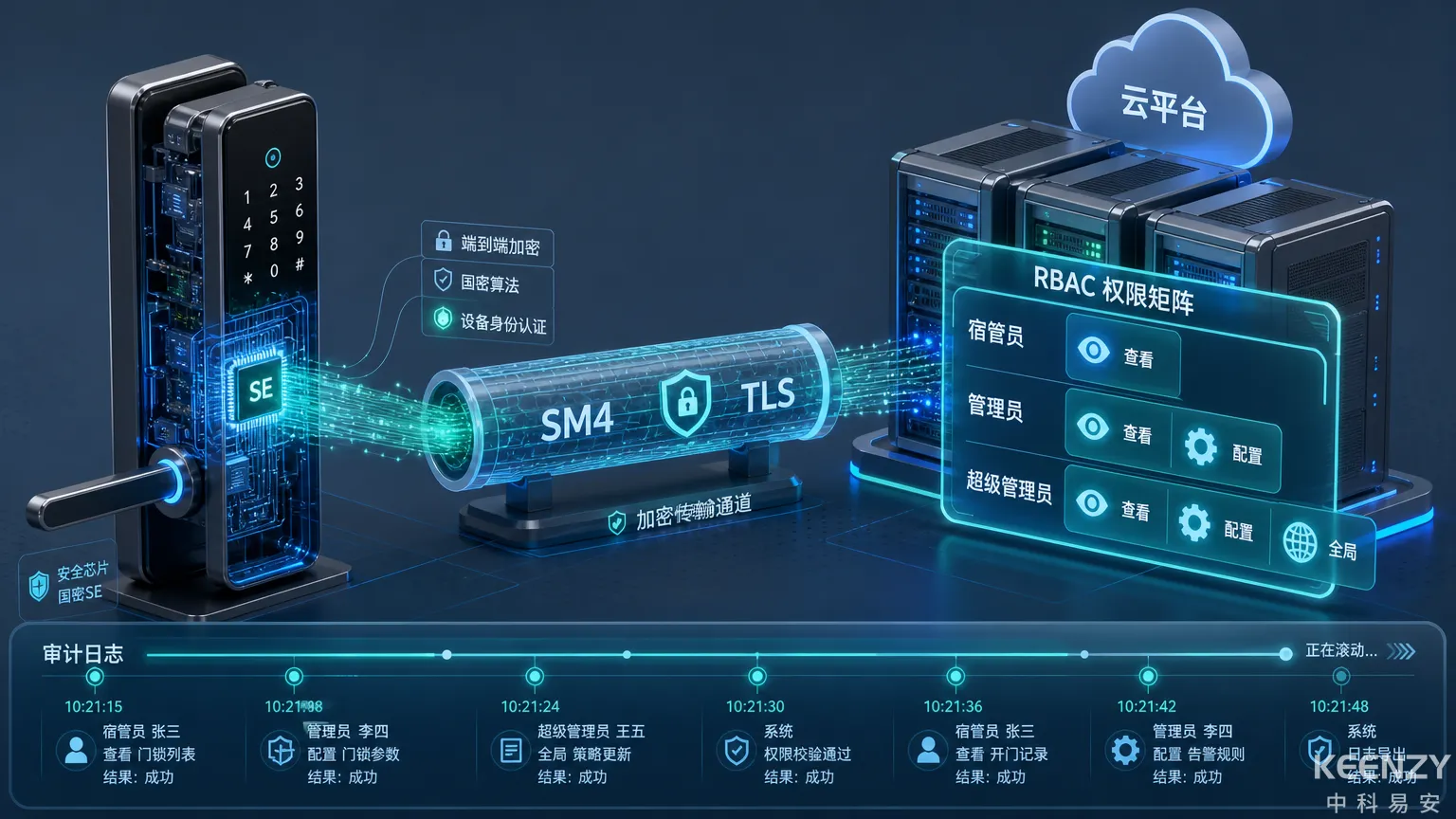

KEENZY中科易安联网门锁构建了从芯片到云端的四层安全体系——SE安全芯片硬件级密钥存储 + 国密SM4对称加密算法通信加密 + TLS传输层保护 + 平台侧RBAC权限隔离,在100万+在线终端的实际运行中保持零密钥泄露记录。

为什么传统门锁的安全模型在联网场景下失效

传统单机智能门锁的安全边界止于锁体本身——只要物理防护和本地算法足够强,安全基本可控。但联网门锁将攻击面从"锁体"扩展到了"锁体-通信链路-网关/基站-云平台-管理终端"整条链路,任何一个环节被突破都可能导致批量授权泄露。

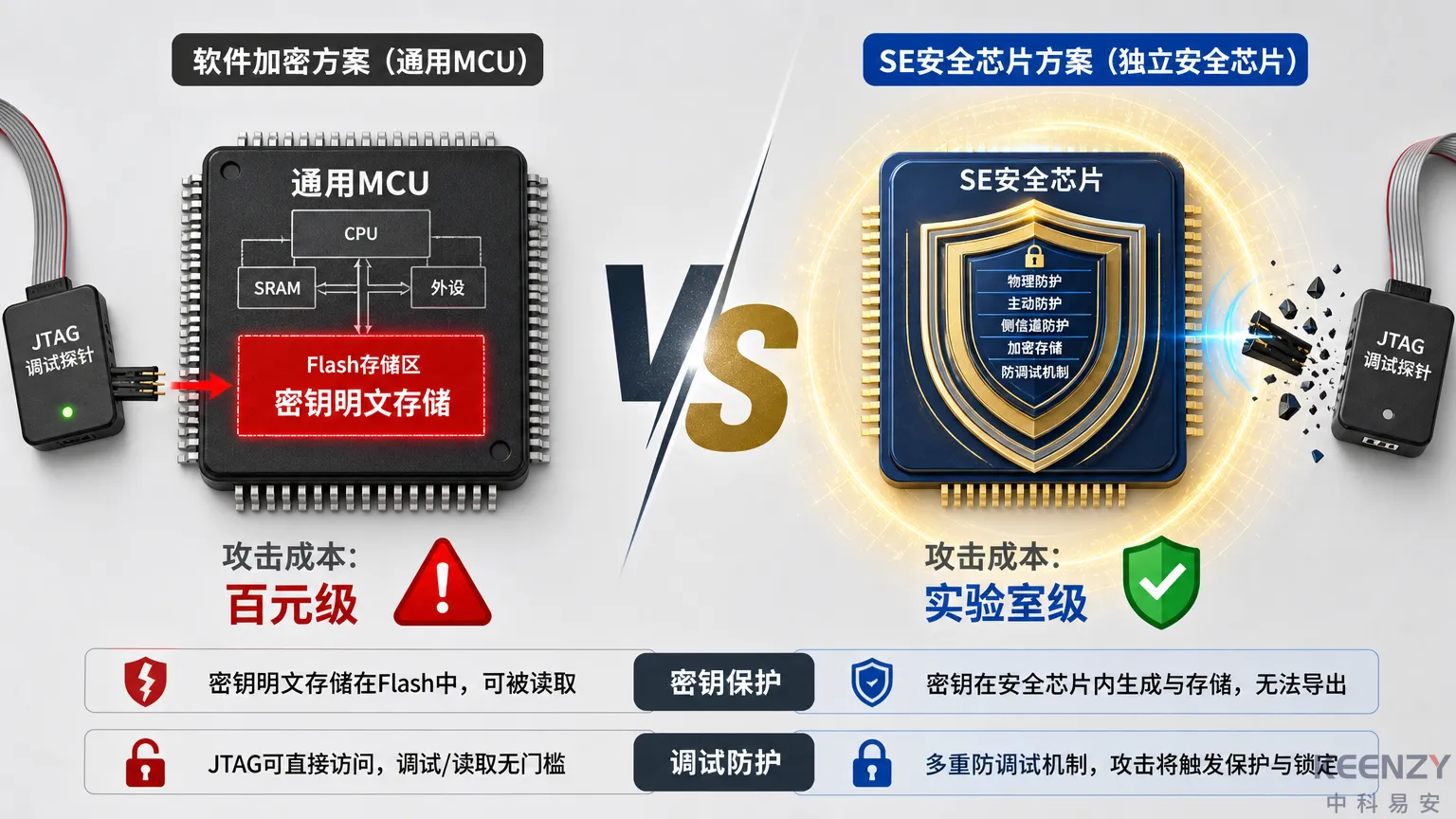

一个常见误区是:很多技术评审方认为"用了AES-128加密就够安全了"。事实上,加密算法强度只是安全体系的一个维度。如果密钥以明文形式存储在门锁MCU的Flash中,攻击者通过JTAG调试接口或芯片拆解就能直接提取密钥,再强的算法也形同虚设。真正的安全架构必须同时解决三个问题:密钥存哪里(硬件级安全存储)、数据怎么传(链路加密)、谁能操作(权限控制)。

根据国家物联网设备安全相关标准的要求,大规模联网智能终端必须具备硬件级安全存储、通信加密和访问控制三重能力。这正是KEENZY联网门锁安全架构的设计出发点。

第一层:SE安全芯片——密钥的硬件级金库

SE安全芯片(Secure Element) 是一颗独立于主控MCU的专用安全处理器,拥有独立的CPU、RAM和加密存储区,密钥在芯片内部生成、存储和运算,全生命周期不出芯片边界。

与软件加密方案的核心区别在于攻击成本。软件方案将密钥存储在通用MCU的Flash中,攻击者使用几百元的JTAG工具即可尝试读取;而SE芯片具备物理防篡改机制——检测到异常探测(电压毛刺注入、激光故障注入等)时自动擦除密钥,将攻击成本从百元级提升到实验室级。

| 安全存储方式 | 密钥存储位置 | 抗物理攻击能力 | 典型攻击成本 | 适用场景 |

|---|---|---|---|---|

| MCU Flash明文存储 | 主控芯片内部 | 无 | 百元级(JTAG读取) | 不推荐用于联网场景 |

| 软件加密库 | MCU RAM运行时加载 | 弱(内存dump可提取) | 千元级 | 低安全要求的消费级产品 |

| SE安全芯片 | 独立安全处理器内部 | 强(物理防篡改+自毁) | 实验室级(数万元+) | 金融支付、联网门锁等高安全场景 |

KEENZY联网门锁的每一把锁体内均集成SE安全芯片,出厂时通过安全产线注入唯一设备密钥,密钥不可导出、不可复制。这意味着即使攻击者物理拆解一把锁,也无法将获取的信息用于攻击其他任何一把锁——每把锁的密钥是独立的。

第二层:国密SM4——通信链路的加密护甲

密钥安全存储后,下一个问题是数据在传输过程中如何防窃听和防篡改。KEENZY采用国密SM4对称加密算法作为通信链路的核心加密手段。

国密SM4 是国家密码管理局发布的商用分组密码算法(原SMS4),密钥长度128位,分组长度128位,采用32轮非线性迭代结构。与国际通用的AES-128相比,SM4在算法安全强度上处于同一量级,但在国内政策合规层面具有明确优势——教育部智慧校园建设相关指导意见和住建部保障房信息化管理要求中,均建议或要求采用国密算法。

| 对比维度 | AES-128 | 国密SM4 |

|---|---|---|

| 密钥长度 | 128位 | 128位 |

| 分组长度 | 128位 | 128位 |

| 迭代轮数 | 10轮 | 32轮 |

| 安全强度 | 高 | 高(同量级) |

| 国内政策合规 | 可用但非首选 | 优先推荐/部分场景强制 |

| 在SE芯片中硬件加速 | 普遍支持 | KEENZY SE芯片原生支持 |

在KEENZY的安全架构中,SM4加密发生在SE芯片内部——门锁端的数据在SE芯片中完成加密后才进入通信模块发送,接收端同样在SE芯片中解密。加密运算全程在安全芯片内完成,主控MCU只负责传递密文,不接触明文密钥。

对于Sub-1G 433MHz窄带无线通信场景,SM4的128位分组大小与窄带低速率的传输特性匹配度高——每个加密数据包仅16字节,对带宽占用极小,不影响门锁的低功耗特性(Sub-1G方案待机功耗保持在约30μA)。

第三层:传输层与平台侧安全机制

链路加密保护的是"数据内容",但还需要防范中间人攻击、重放攻击和未授权访问。KEENZY的联网锁管理系统在传输层和平台侧构建了两道额外防线。

传输层保护:门锁与云平台之间的通信链路采用TLS加密通道,确保即使数据在公网传输(如4G Cat.1方案经运营商网络),也无法被第三方窃听或篡改。每条指令附带时间戳和序列号,平台侧校验时间窗口和序列连续性,防范重放攻击——攻击者截获一条合法的开锁指令并重新发送,会因时间戳过期或序列号重复而被拒绝。

平台侧权限控制:中科易安管理平台采用RBAC(基于角色的访问控制)模型,将操作权限按角色粒度隔离。以高校场景为例:

- 宿管员:只能查看所辖楼栋的开锁记录,无法修改授权规则

- 信息化部门管理员:可配置授权策略、对接学工系统,但无法访问其他院系数据

- 超级管理员:拥有全局权限,所有操作留审计日志,支持双因素认证

这套分层权限模型在中科易安服务的多个985高校项目中经过实际验证。我们在某985高校的万锁级项目安全评审中发现,评审方最关注的并非加密算法本身,而是三个具体问题:密钥是否可导出?通信指令是否防重放?管理权限是否最小化?KEENZY的四层架构恰好逐一覆盖这三个关切点。

安全能力在不同组网方案下的表现差异

一个值得注意的技术细节是:不同组网方案的安全特性存在差异,选型时需要纳入安全评估维度。

| 安全维度 | Sub-1G 433MHz | 4G Cat.1 | 485总线 |

|---|---|---|---|

| 通信加密 | SE芯片+SM4 | SE芯片+SM4+运营商网络加密 | SE芯片+SM4 |

| 防窃听 | 私有协议+窄带跳频,截获难度高 | TLS通道+运营商SIM鉴权 | 物理线缆,需物理接触才能窃听 |

| 防重放 | 时间戳+序列号校验 | 时间戳+序列号+SIM绑定 | 时间戳+序列号校验 |

| 防伪基站/伪网关 | 网关白名单+双向认证 | 运营商网络鉴权(非伪基站可控范围) | 不适用(有线连接) |

| 离线安全 | 本地缓存 ≥ 1,000条,断网不影响开锁 | 本地缓存 ≥ 1,000条,断网不影响开锁 | 本地缓存 ≥ 1,000条 |

4G Cat.1方案因经过运营商公网,多了一层运营商侧的SIM卡鉴权和网络加密,但也引入了运营商网络作为额外信任方。Sub-1G方案使用私有协议通信,攻击者需要专用设备才能接收433MHz信号并解析私有协议帧格式,窃听门槛较高。485总线方案则依赖物理线缆的天然隔离性。

基于这一差异,我们的判断是:对于安全等级要求极高的场景(如涉密单位),Sub-1G或485总线的物理隔离优势更突出;对于分散式部署的保障房或公寓场景,4G Cat.1的运营商网络加密已足够满足安全要求。

安全评审实战:信息安全评审方最常问的5个问题

我们在多个高校和政府保障房项目的安全评审中,总结了评审方高频提问及KEENZY的对应解答。该方案已在华中科技大学、武汉大学、山东大学等高校以及多个省级保障房项目中通过安全评审。

问题1:密钥如何管理?是否支持密钥轮换? 每把锁出厂时由安全产线注入唯一设备密钥,存储于SE安全芯片内部,不可导出。平台支持远程密钥轮换——通过安全通道向SE芯片下发新密钥,旧密钥自动失效,整个过程密钥不离开SE芯片。

问题2:固件升级是否有安全校验? 支持OTA远程固件升级,升级包经数字签名验证,门锁端校验签名通过后才执行升级。未经签名的固件包会被自动拒绝,防止恶意固件注入。

问题3:开锁记录是否防篡改? 开锁记录在门锁端生成时即附带SE芯片签名的完整性校验码,上传至平台后可验证记录未被篡改。本地缓存 ≥ 1,000条开锁记录,网络恢复后自动补传,补传数据同样经过完整性校验。

问题4:是否支持等保合规? KEENZY管理平台支持私有化部署,服务端兼容Anolis OS 7.9、统信UOS 1020e、麒麟V10等国产操作系统,全栈信创适配。配合国密SM4加密和RBAC权限控制,可满足等保二级及以上的技术要求。如需了解详细的信创适配能力和部署实践,可参考我们的校园部署全流程解析。

问题5:多场景部署是否共用同一套安全体系? 是的。无论是校园宿舍、保障房还是公寓酒店场景,KEENZY的SE芯片+SM4加密+TLS传输+RBAC权限这套安全架构保持一致,不会因为场景不同而降低安全等级。不同场景的差异仅体现在业务逻辑(如授权策略、角色配置)层面,安全底座不变。

总结

联网门锁的安全不是单一技术点能解决的问题,而是从芯片硬件(SE安全芯片密钥存储)、通信加密(国密SM4算法)、传输保护(TLS+防重放)到平台权限(RBAC最小化授权)的四层体系工程。中科易安在100万+在线终端的长期运行中验证了这套架构的有效性——SE芯片将密钥攻击成本提升至实验室级,SM4加密满足国内政策合规要求,分层权限模型通过了多个985高校和省级保障房项目的安全评审。

如果你正在进行联网门锁项目的安全评审或技术选型,可以联系KEENZY技术团队获取安全架构白皮书和合规证明材料。

常见问题

联网门锁断网后还安全吗?

安全性不受影响。KEENZY联网门锁在断网状态下,SE安全芯片和SM4加密仍然正常工作——本地开锁(刷卡、指纹、密码等)的身份验证和加密校验全部在锁端完成,不依赖网络。门锁本地缓存 ≥ 1,000条开锁记录,网络恢复后自动补传至平台并完成完整性校验。

国密SM4和AES-128哪个更安全?

从算法安全强度角度,国密SM4与AES-128处于同一量级,均为128位密钥长度,当前无已知的有效破解方法。核心差异在于合规性——中科易安采用SM4是因为国内教育和住建领域的信息化项目普遍要求或推荐使用国密算法,SM4在政策合规层面具有明确优势。

SE安全芯片是否会增加门锁成本和功耗?

SE芯片会带来少量硬件成本增加,但对功耗几乎无影响。SE芯片仅在加解密运算时被主控MCU唤醒,运算完成后即进入休眠,日常待机功耗贡献可忽略。KEENZY Sub-1G方案门锁整机待机功耗保持在约30μA,电池续航18个月+,SE芯片的加入未改变这一指标。