联网门锁防小黑盒攻击全栈防护

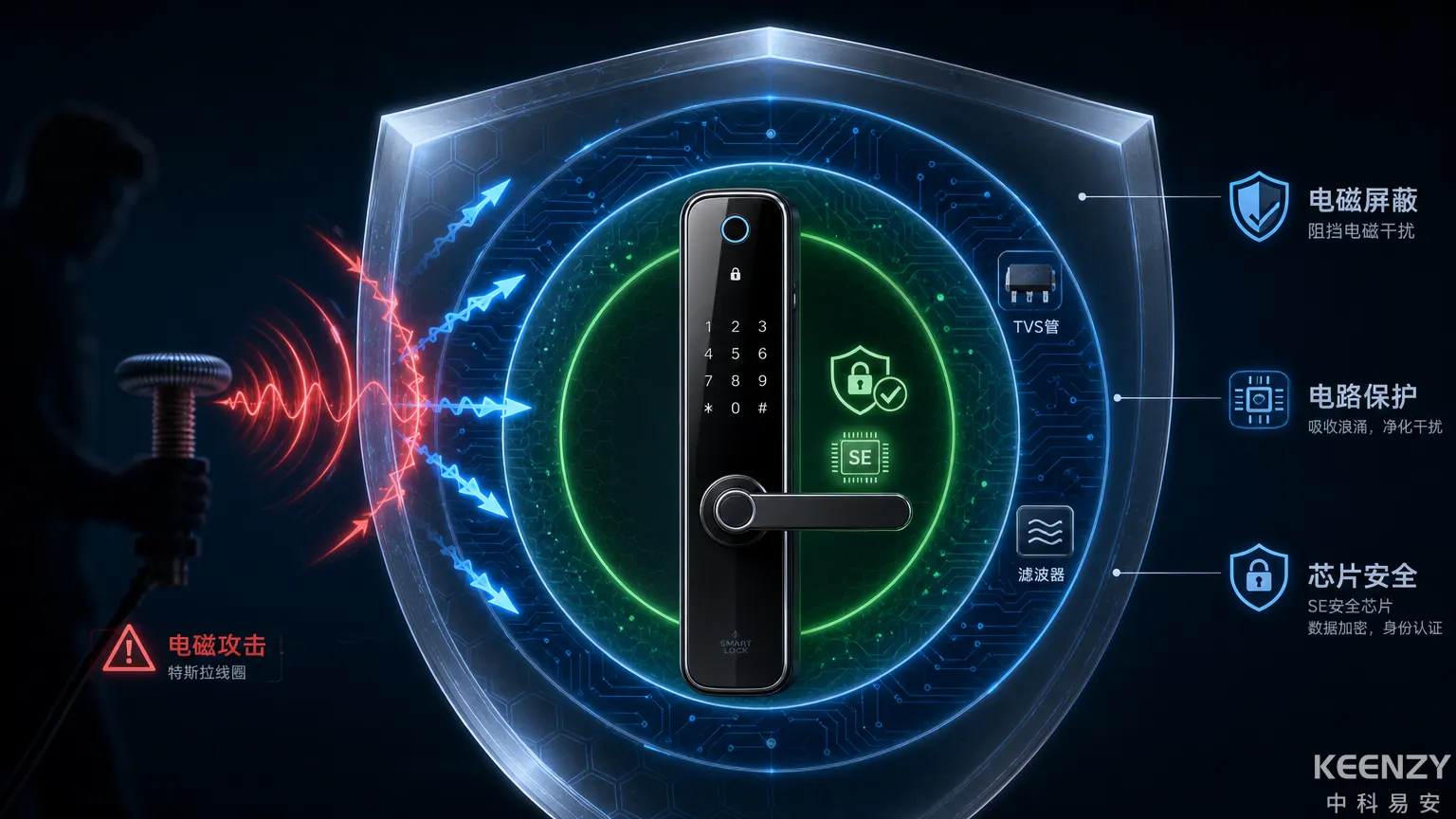

KEENZY中科易安深度解析联网门锁防小黑盒攻击的三层防护体系:电磁屏蔽+电路保护+SE安全芯片,100万+在线终端零小黑盒攻击事件记录。

"小黑盒"(特斯拉线圈)攻击曾让整个智能锁行业震动,但这种攻击对具备规范电磁防护设计的联网门锁已经完全失效。KEENZY中科易安100万+在线终端保持零小黑盒攻击成功记录,其背后是电磁屏蔽、电路保护和SE安全芯片三层全栈防护体系。

小黑盒攻击的技术原理

理解防护方案之前,先要搞清楚攻击原理。小黑盒本质上是一个手持式特斯拉线圈,能在瞬间释放高强度电磁脉冲。其攻击门锁的原理并不是"破解密码"或"破坏锁体",而是通过电磁干扰让门锁的电子控制电路产生错误信号。

具体来说,强电磁脉冲作用在门锁的电路板上时,可能导致两种后果:一是MCU(主控芯片)因电磁干扰而误执行开锁指令——相当于芯片"被电晕了"后胡乱操作;二是电机驱动电路被干扰,直接触发电机转动开锁。

根据电磁兼容性(EMC)相关技术标准的要求,电子产品应具备一定等级的抗电磁干扰能力。早期被小黑盒攻破的门锁,其根本原因是产品设计中没有充分考虑电磁兼容性——PCB布局不规范、缺少屏蔽罩、没有电路保护器件。这不是"智能锁不安全",而是那些产品的设计不达标。

第一层防护:电磁屏蔽——把干扰信号挡在外面

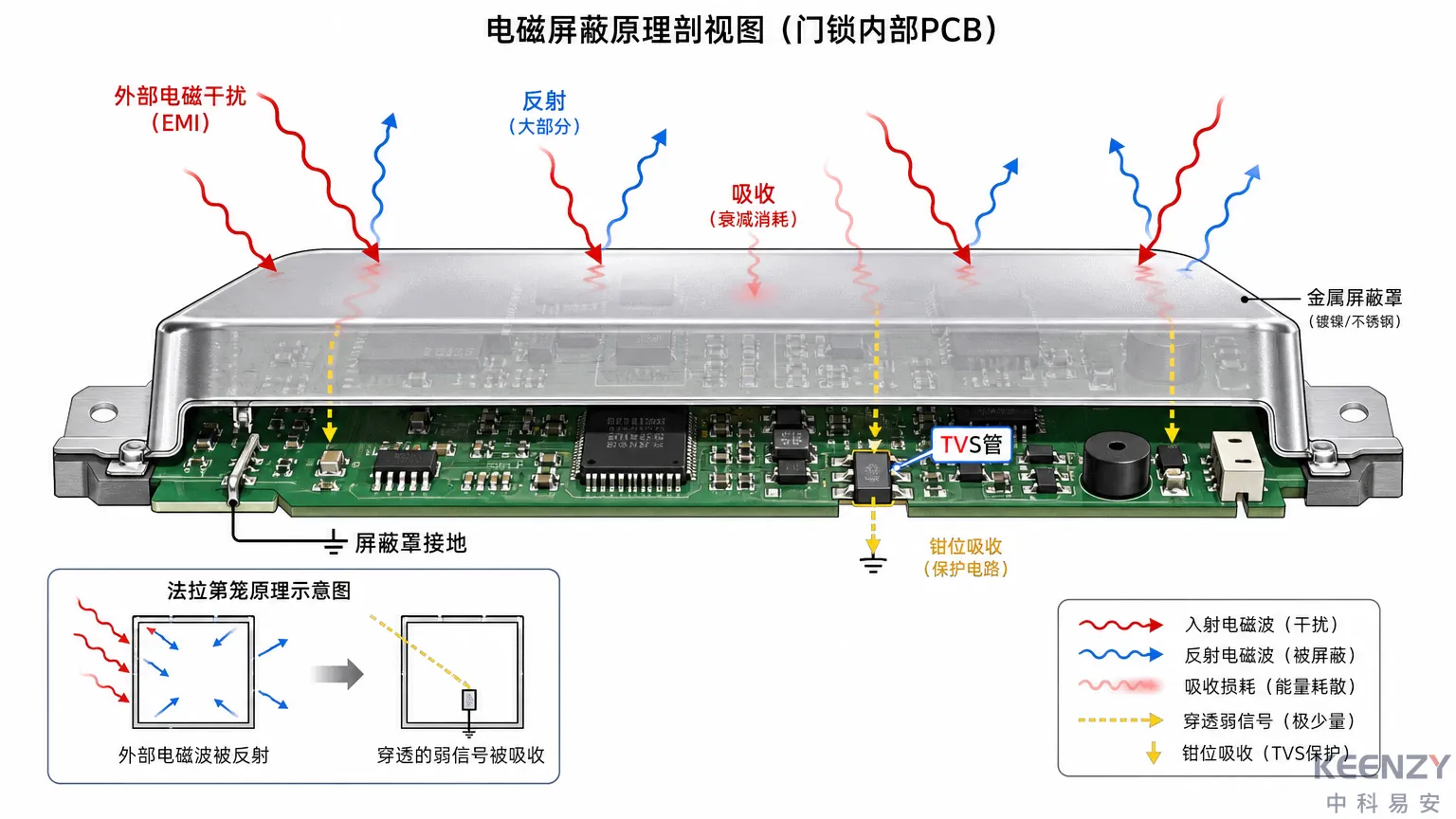

电磁屏蔽是最直接的物理防线。KEENZY联网门锁在锁体内部的核心电路板上加装了金属屏蔽罩,将MCU、电机驱动电路和通信模组封装在屏蔽罩内。

技术原理: 金属屏蔽罩利用法拉第笼效应,将外部电磁波反射和吸收,大幅衰减穿透到电路板的电磁能量。屏蔽效果取决于屏蔽罩的材质、厚度和封闭完整性——缝隙越小,高频电磁波的泄漏越少。

| 屏蔽措施 | 作用机制 | 防护效果 |

|---|---|---|

| 金属屏蔽罩 | 法拉第笼效应,反射和吸收电磁波 | 阻挡绝大部分外部电磁脉冲 |

| PCB地平面设计 | 电路板完整接地层吸收残余干扰 | 降低电路板上的感应电压 |

| 屏蔽罩接地 | 将屏蔽罩与电路接地连通 | 将感应电流导入地线,不干扰信号 |

很多人认为"加个金属壳就能防小黑盒",但事实上单纯加壳如果屏蔽罩存在缝隙(如天线开口、接缝不严),高频电磁波仍然可以渗入。KEENZY的屏蔽方案在天线引出部分采用了滤波器隔离设计,确保通信天线正常工作的同时不给电磁攻击留下入口。

第二层防护:电路保护——把漏网之鱼消灭在电路上

即使有屏蔽罩,极端强度的电磁脉冲仍可能有少量能量渗入。第二层防护通过电路级保护器件,确保渗入的干扰不会导致电路误动作。

TVS管(瞬态电压抑制器): 部署在关键信号线路上,当电磁干扰在线路上感应出超过阈值的瞬态电压时,TVS管在纳秒级时间内将电压钳位到安全范围,防止MCU和电机驱动电路被过压损坏或误触发。

电源滤波电路: 在电源输入端增加多级滤波(LC滤波器 + 去耦电容),滤除电源线上因电磁干扰引入的高频噪声。电源线是电磁脉冲进入电路最常见的通道之一。

信号线路隔离: MCU与电机驱动电路之间采用光耦或数字隔离器进行信号隔离,确保即使电机驱动侧受到电磁干扰,异常信号也不会反传到MCU导致误指令。

中科易安技术团队在产品开发阶段对每款门锁进行了严格的电磁兼容性测试——使用专业设备模拟不同强度和频率的电磁脉冲攻击,验证三层防护体系的有效性。

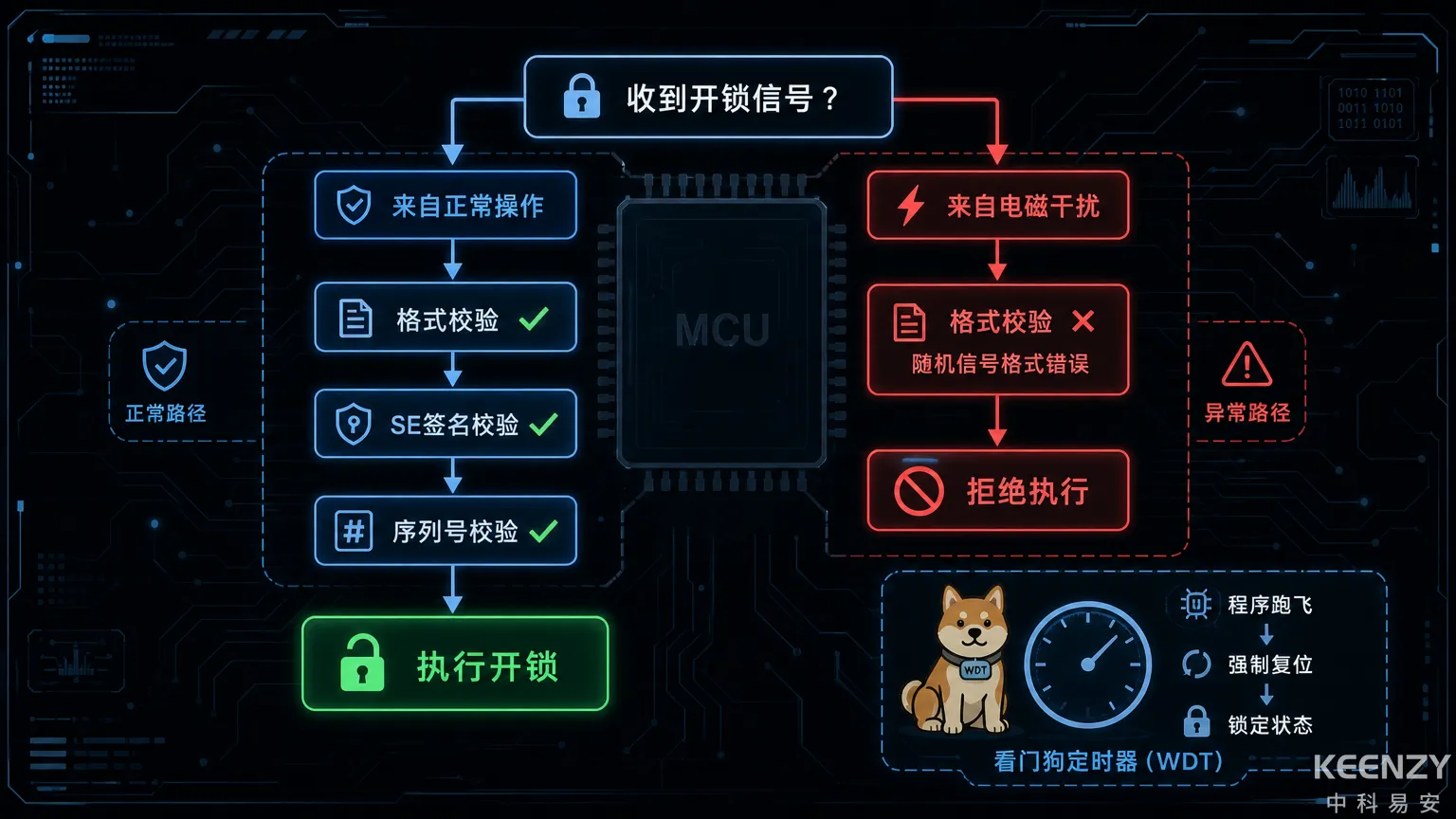

第三层防护:芯片级安全——软件兜底不留死角

前两层是物理和电路级防护,第三层从芯片软件逻辑上增加最后一道安全校验。

开锁指令合法性校验: MCU在接收到开锁指令(无论来源是用户操作还是通信下发)时,会进行多重合法性校验:指令格式是否正确、指令签名是否经过SE安全芯片验证、指令序列号是否连续(防重放攻击)。电磁干扰产生的随机电信号无法通过这些校验,因此即使MCU被干扰后"收到"了异常信号,也不会执行开锁动作。

SE安全芯片在此场景下的作用是:任何开锁操作都需要经过SE芯片内的密钥签名验证,而电磁攻击无法在SE芯片内伪造有效签名。关于SE安全芯片的完整技术架构,可参考联网门锁芯片架构解析。

看门狗定时器(Watchdog): MCU内部运行看门狗定时器,持续监测系统运行状态。如果电磁干扰导致MCU程序跑飞(执行到了非预期的代码段),看门狗定时器会在预设时间内强制复位MCU,让系统恢复到安全的初始状态——而初始状态是"锁定"状态。

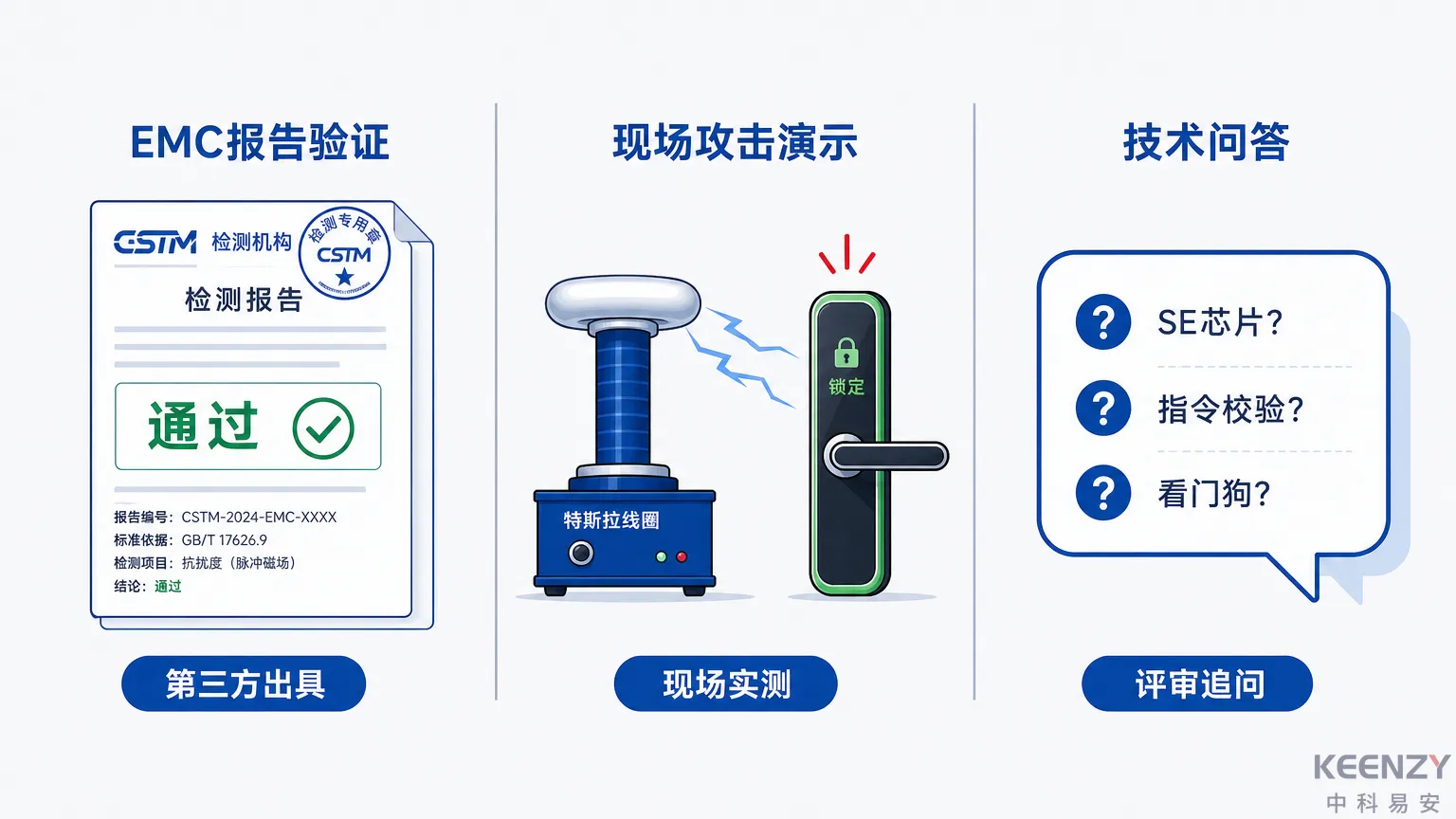

怎么验证一把联网门锁的防小黑盒能力

采购方可以在评审阶段要求厂商进行以下验证:

验证方式一:提供EMC测试报告。 正规厂商的产品在上市前会通过第三方检测机构的电磁兼容性测试,包括静电放电(ESD)、电快速脉冲群(EFT)、浪涌(Surge)和辐射抗扰度等项目。要求厂商提供由资质认证检测机构出具的测试报告。

验证方式二:现场演示。 如果条件允许,可以要求厂商在评审现场用特斯拉线圈设备对样品锁进行攻击演示。KEENZY门锁在我们参与的多次技术评审中均通过了此类现场测试。

验证方式三:确认芯片级防护。 询问厂商门锁是否搭载独立SE安全芯片、MCU是否具备开锁指令合法性校验逻辑、是否有看门狗复位机制。能清楚回答这些技术问题的厂商,通常具备自研的安全防护设计能力。

我们在湖南师范大学、西安科技大学等高校的技术评审中,多次配合评审方完成了包括小黑盒攻击测试在内的安全验证流程。

超越小黑盒:联网门锁的完整安全体系

小黑盒只是门锁面临的安全威胁之一,联网门锁还需要应对卡片复制、通信窃听、平台入侵等多层面威胁。KEENZY中科易安的安全设计不是单点防护,而是从芯片到云端的多层安全架构:

锁体层:SE安全芯片 + 电磁屏蔽 + 电路保护 + 半导体活体指纹(防指纹膜)。通信层:国密SM4对称加密算法 + 指令签名校验 + 防重放机制。平台层:HTTPS/TLS加密 + 角色权限控制 + 操作日志审计。物理兜底:所有型号保留机械应急钥匙,由学校统一保管。

小黑盒攻击之所以曾经引发行业震动,本质原因是部分低质产品缺乏基本的电磁防护设计。对于具备规范设计能力的厂商来说,防小黑盒只是安全体系中最基础的一环。如果你对联网门锁的安全能力有更深入的评估需求,可以联系KEENZY技术团队获取安全架构白皮书和EMC测试报告。

常见问题

联网门锁能被小黑盒打开吗?

具备规范电磁防护设计的联网门锁不会被小黑盒打开。KEENZY中科易安联网门锁采用电磁屏蔽罩+电路保护器件+SE安全芯片开锁校验三层防护,100万+在线终端保持零小黑盒攻击成功记录。

怎么测试联网门锁的防电磁攻击能力?

三种方式:要求厂商提供第三方检测机构出具的EMC测试报告、在评审现场用特斯拉线圈对样品锁进行攻击演示、以及确认门锁是否搭载独立SE安全芯片和开锁指令合法性校验机制。KEENZY中科易安支持配合评审方进行现场安全测试。

小黑盒攻击和网络攻击有什么区别?

小黑盒是物理层攻击,通过电磁脉冲干扰电路实现。网络攻击是通信层/平台层攻击,通过窃听、篡改数据或入侵系统实现。KEENZY联网门锁通过"电磁屏蔽防物理攻击+国密SM4加密防通信攻击+平台安全防系统入侵"的三层体系同时应对两类威胁。